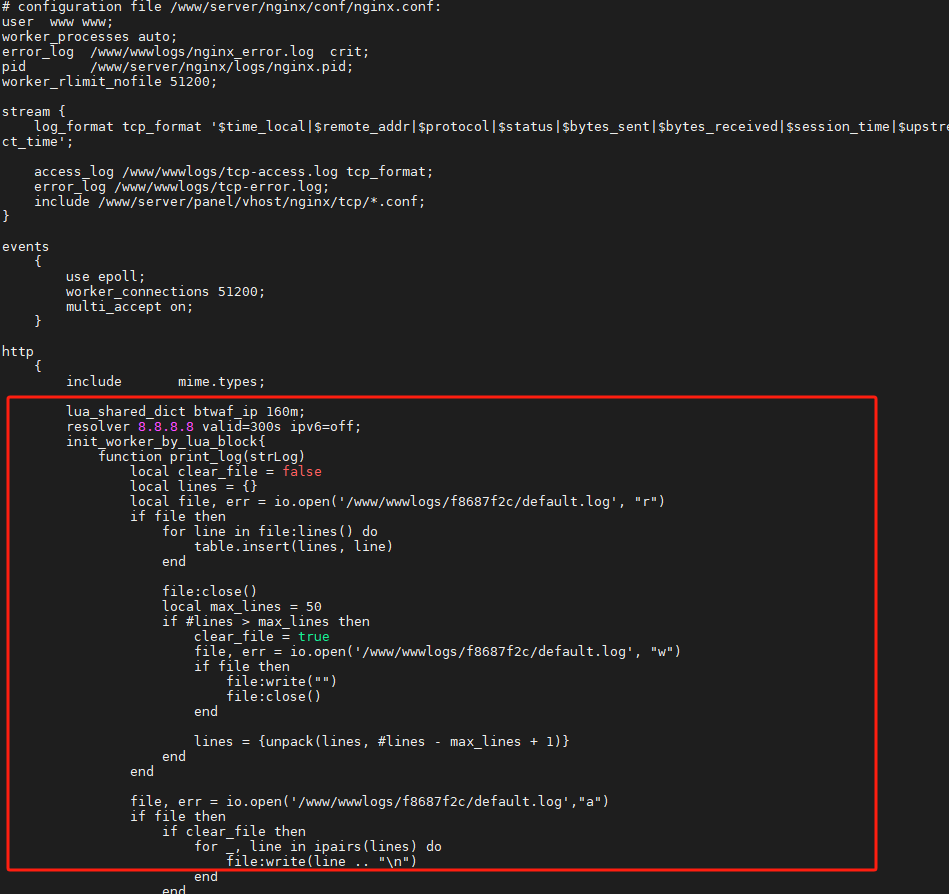

从来没有安装过btwaf插件,但nginx在运行中配置文件nginx.conf被篡改,原文件nginx.conf并没有任何改变的情况下,但使用nginx -T 2>&1命令,查看实际nginx运行加载的配置文件,发现被插入了btwaf功能代码块,由于该代码块有BUG,导致nginx运行过程中崩溃,又无法去除该代码块,由于没有安装过btwaf任何插件,也没有可关闭该功能的开关,被插入的代码块如下图:

实际文件中/www/server/nginx/conf/nginx.conf 是没有这段代码的,但在nginx运行中就能查看到被篡改插入的。

并不一定能轻易复现该问题,不知道触发这个BUG的原因,每次出现都莫名奇妙的

|

|